Car Hacking 데이터셋

- 요약

-

- Dataset ID : KU_2017_OTIDS

- 이 름 : Car hacking 데이터셋

-

- 제 공 자 : 고려대학교 해킹대응기술연구실

- 수집기간 : 2016~2017

- 수집방법 : 승용차를 이용하여 직접 생성

- 설명

Car-hacking 데이터셋은 실제 주행 중인 자동차에 해킹 공격 등이 발생할 때 차량 내부 통신 (CAN, Controller Area Network) 트래픽을 수집한 데이터셋으로 고려대학교 해킹대응기술연구실에서 개발한 차량용 IDS(OTIDS)의 공격 탐지 성능검증에 활용되었다.

OTIDS는 CAN 트래픽을 분석하여 DoS Attack, Fuzzy Attack, Impersonation Attack 등 해커가 자동차를 공격할 때 정상적인 CAN 메시지의 고정된 response offset ratio 와 time interval 값이 공격 트래픽에 응답 하는 과정에서 변경된다는 특징을 이용하여 해킹 공격을 탐지하는 차량용 IDS 이다.

본 데이터셋은 정상 주행중인 차량의 CAN 트래픽과, 연구실에서 직접 개발한 DoS Attack, Fuzzy Attack, Impersonation Attack 등 3가지 공격 패턴을 실제 주행중인 자동차에서 실행하면서 수집한 CAN 트래픽으로 구성되어 있다. 전 세계적으로 자동차 보안 연구가 초기 단계이고, 차량용 공격 패턴과 공격 시 CAN 트래픽이 공개된 사례가 없다는 점에서 희소성이 무척 높은 데이터셋이라고 볼 수 있다.

국내 차량 보안 연구자들이 차량용 침입탐지시스템을 개발하고 싶어도, 벤치마킹할 수 있는 대상 시스템이 없고, 실제 차량에서 추출한 데이터는 전무했기 때문에 이 데이터셋을 이용하여 차량보안 연구를 활성화 하는데 큰 도움이 될 것으로 기대된다. 또한 자체적으로 개발한 차량용 침입탐지시스템의 성능이 어느 정도인지 벤치마킹을 할 때 유용하게 활용할 수 있다.

- 추가정보

-

- 파일크기 : 총 약 389M

1. DoS Attack (56M)

2. Fuzzy Attack (50M)

3. Impersonation Attack (84M)

4. Attack Free State (199M) - 키워드 : CAN, Intrusion Detection System (IDS), DoS Attack, Fuzzy Attack, Impersonation Attack

- 파일크기 : 총 약 389M

- 데이터셋을 활용하여 검증된 기술 개발

- 차량용 침입탐지 기술

- (OTIDS, http://ocslab.hksecurity.net/Dataset/CAN-intrusion-dataset )

-

-

본 데이터셋은 고려대학교 해킹대응기술연구실에서 제작되었으며, 본 데이터셋을 이용하여 논문작성 시 다음 논문을 참고문헌으로 반드시 인용해 주시기

바랍니다.- Hyunsung Lee, Seong Hoon Jeong and Huy Kang Kim, "OTIDS: A Novel Intrusion Detection System for In-vehicle Network by using Remote Frame", PST (Privacy, Security and Trust) 2017

-

본 데이터셋은 고려대학교 해킹대응기술연구실에서 제작되었으며, 본 데이터셋을 이용하여 논문작성 시 다음 논문을 참고문헌으로 반드시 인용해 주시기

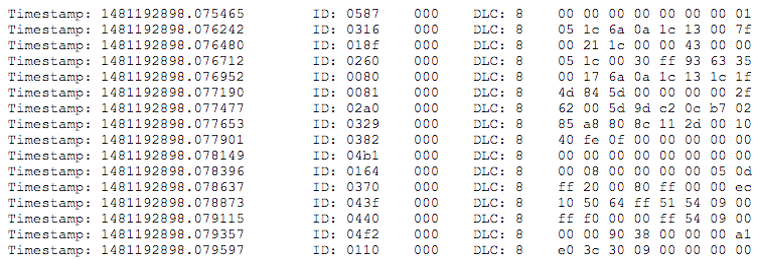

- 데이터셋 구조

-

- Timestamp : UNIX time

- CAN ID : CAN ID (식별자) number

- DLC : 데이터 필드의 데이터수 (0~8바이트)

- DATA : 데이터 실제 내용

- FLAG : 데이터 프레임 타입

- 샘플데이터